★ Кликнете на зелените букви пред кои има триаголник за да прочитате повеќе.

FinFisher

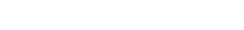

FinFisher е софтверски пакет составен од шпионски апликации. Произведен од англиската фирма Гама Груп Интернешнл која има седишта во Лондон, Велика Британија и Минхен, Германија. Дизајниран е да им помогне на безбедносните органи и разузнавачките агенции далечински да ги мониторираат компјутерските системи и да добијат целосен пристап до нивните информации.

FinSpy е основниот (главен) носечки софтвер кој претставува комбинација помеѓу тројанец-вирус и кејлогер. Начинот на инсталација му е ист како на тројанец, а начинот на работа ист како на кејлогер.

Види: Што е тројанец?

Тројанците се самостојни програми во секоја смисла, нив не им е потребен друг фајл да им ја заврши нивната валкана работа. Тие не се пренесуваат самите себеси на други компјутери, со што работат по принципот на инфицирање на само еден одреден компјутер, но сепак најлошите Тројанци можат да направат исто штета како било кој друг вирус.

Кога Тројанецот ќе влезе во компјутерот едноставно може да прави што сака, но во најголем дел од случаите сака да преземе целосна контрола врз компјутерот. Ова значи дека се што корисникот/жртвата ќе прави на компјутерот се снима и се праќа на сервер зададен од Тројанецот.

Понатаму Тројанецот може да: брише / блокира / менува / копира податоци и да ги наруши перформансите односно да ги ослабе компјутерите или компјутерските мрежни.

Види: Што е кејлогер?

Зачувувач на клучеви (Кејлогер) (анг. Keylogger). Претставува софтвер кој кога првично се појавил бил наменет да ги зачувува внесените кориснички имиња и лозинки од оние кои ќе се логираат од даден компјутер на некоја веб страна. Но во денешно време овој тип на софтвер снима се што се внесува на компјутерот преку тастатурата, се што се што се клика со глувчето, сите адреси што се отвораат во Интернет прелистувачите, сите филмови и музика кои се вклучуваат, или кратко речено претставува надзорен софтвер кој единствено е легален доколку истиот е инсталиран од сопственикот на компјутерот. Криминалците инсталираат кејлогери на туѓи компјутери, компјутери во Интернет клубови и на компјутери на други јавни места како би се здобиле со корисничките податоци од типот на имиња, лозинки, броеви на кредитни картички, пинови и сл. Тројанците од типот на „Задна врата“ (анг. back door) типично вклучуваат интегриран зачувувач на клучеви.

Инсталацијата е целосно позадинска (сокриена) без ниту еден прозорец или информација.

Тројанецот може да биде вграден во повеќе видови на документи, од кои најважни се:

- Microsoft Word документ (.doc, .docx)

- Excel документ (.xls, .xlsx)

- Adobe Reader документ (.PDF)

FinSpy карактеристики:

- прикриено испраќа податоци до базата на безбедносниот орган;

- овозможува да се изведуваат далечински форензички постапки (враќање на избришани датотеки од корпата, и земање логови) во реално време на таргетираниот систем;

- ги запишува комуникациите на таргетот односно е-поштата, и четовите (разговорите преку месинџери);

- мониторира VoIP повици (Skype, MSN Messenger, WhatsApp), четови, видеа, контакти и пренос на податоци;

- ги запишува сите отворени линкови за време на прелистувањето на Интернет;

- извршува надзор во живо преку вебкамера и микрофон;

- ја лоцира физичката локацијата на уред во кој истиот е инсталиран и тоа во секоја земја;

- овозможува далечински пристап до хард диск, избришани датотеки, крипто-складишта;

- ја следи физичка локација на компјутерскиот систем и мониторирање на локациите на кои се наоѓал;

- користи напредни филтри за да ја зачува секоја релевантна информација;

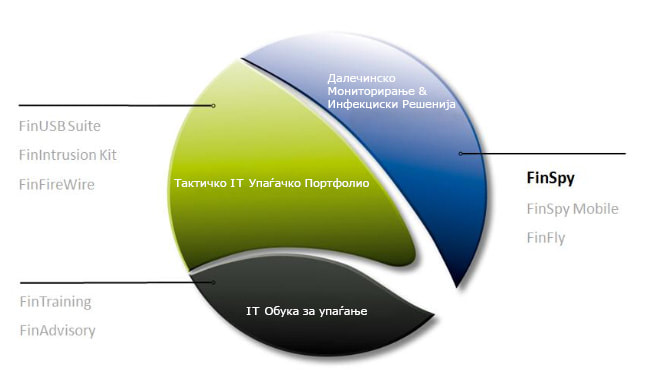

- ги поддржува најчесто користените оперативни системи (Windows, Mac OSX и Linux);

- ја заобиколува заштитата на 40 редовно тестирани антивирусни системи;

- обезбедува валидни докази според Европските стандарди;

- целосно се интегрира со функционалностите на безбедносните органи;

- им овозможува на агентите да добиваат различни кориснички права зависно од нивните овластувања;

- користи анонимизирани проксија за да избегне јавно детектирање.

Во надградбата на верзија 4.51 за FinSpy верзија 4.50 во описот се вели:

1.

цел: Windows

вид: примарно подобрување

тип: Rootkit*

Опис: „Инсталацијата на Тројанецот е адаптирана да ги избегне детектирањата на Security Essential и Avast AntiVirus.“

*Прикривач (анг. Rootkit)

Преставуваат секундарни програми кои се грижат да дадени објекти или активности бидат прикриени на даден систем. Се користат заедно со примарниот злонамерен софтвер кој го штитат да не биде откриен од страна на анти-вирусниот софтвер – се со цел да го продолжат периодот за инфицирање на системот за дадениот софтвер да остане активен што е можно подолго време.

2.

цел: Windows

вид: примарно подобрување

тип: Skype модул

Опис: „Прави соодветни модификации да избегне известување (pop up) на Skype-от во моментот кога „Trojan-Skype модулот“ го инјектира својот код во Skype.“

3.

цел: Windows/Linux/Mac OS X

вид: нов модул за собирање на податоци

тип: WiFi модул

Опис: „Собира податоци за безжичните мрежи во реонот. Модулот може да биде конфигуриран да ја активира/вклучи безжичната мрежна картичка која е инсталирана на системот дури иако истата е деактивирана/исклучена, да собере податоци и повторно да ја деактивира/исклучи.“

4.

цел: Windows

вид: подобрување

тип: VoIP модул

Опис: „Обезбедува можност за пренос во „живо“ додека VoIP конверзација е во тек. Софтверот автоматски ќе ја снима конверзацијата а агентот има опција да „крене слушалка“ и во „живо“ да ја слуша комуникацијата.“

5.

цел: Linux/Mac OS X

вид: нов модул за собирање на податоци

тип: E-пошта модул

Опис: „Има контрола вез секоја пристигната и испратена е-пошта. Во моментот поддржано е собирање е-пошта која се одвива преку Mozilla Thunderbird и Apple Mail клиентите.“

Лимити:

Лимит 1.

Платформа: сите оперативни системи

Опис: „Целосна анти-вирусно/анти-шпионско заобиколување не може да биде гарантирано, поради честата промена (надградба) на овие продукти.“

Лимит 2.

Платформа: Windows 8

Опис: „Metro Skype не е поддржан.“

Лимит 3.

Платформа: Windows VISTA x64-bit

Опис: „Ако Wi-Fi модулот е инсталиран преку опцијата „како“ администратор, а самиот профил каде што е инсталиран нема администраторски привилегии тогаш поради лимитот на оперативниот систем Wi-Fi модулот не е способен да собере никакви податоци.“

Лимит 4.

Платформа: Mac OS X

Опис: „Wi-Fi модулот не е способен да собира податоци од скриени безжични мрежи.“

Лимит 5.

Платформа: USB / Infection ISO Image

Опис: „Ако корисникот одбере во инсталациониот волшебник (Install Wizard) да направи FinFly USB со инфекцијата наменета за бутабилна функционалност во него нема да има ниту еден модул од оние кои ги избрал да бидат вклучени на USB-то.“

Или со други зборови ако оперативец на 5-та управа направи бутабилно USB и без разлика на тоа кој модули ќе одбере да ги стави на него за следење на комуникациите, кога ќе седне на компјутерот на кој што треба да го инфицира во моментот ако оперативниот систем Windows или било кој друг систем му побара лозинка, ќе мора да го инсталира кодот како бутабилен кој пак ќе се активира во моментот кога сопственикот ќе се најави со својата лозинка. Но инфекцијата ќе биде празна, односно тројанецот ќе биде инсталиран и активен но нема да може да прави ништо затоа што ќе му недостасуваат модулите.

Ова се прави само доколку оперативниот систем е заштитен со лозинка, во спротивно се користи обична (небутабилна) верзија на софтверот инсталирана на USB и така директно со вклучувањето на USB-то во компјутерот на него автоматски позадински (сокриено) се инсталира FinFisher софтверот.

Лимит 6.

Платформа: Microsoft Office

Опис: „Инфекцијата ќе биде инсталирана само ако Microsoft Office документ биде отворен со Microsoft Office апликација, односно доколку инфицираната датотека има екстензија .doc или .docx тогаш инфекцијата ќе се активира само ако документот биде отворен со Microsoft Word, а во спротивно на пример ако биде отворена со Open Office, тогаш нема да се случи ништо.“

-ОБУКА-

Обуките можат да се одржат внатре во земјата на потекло на побарувачот или внатре во центрите за обука во Велика Британија или Германија.

Бројот на учесници по курс е лимитиран на 2-4 со цел да се обезбеди највисок можен квалитет и исто така да се осигури дека сите учесници се во можност да ги користат техниките веднаш после обуката во реални операции.

Постојат 3 обуки, од кои (првата основна трае 3 дена, а вторите две по 5 дена)

Види: Опис на основната обука

Ден 1:Запознавање

- Предуслови

- Компоненти

- Оперативен пример

FinSpy Аgent (агент)

- Главен кориснички интерфејс

- Генерација на таргет (уред кој претставува цел)

- контрола на таргет (уред кој претставува цел)

Ден 2:

FinSpy Аgent (агент)

- Анализирање на податоци

FinSpy Master (господар)

- Конфигурирање

- Кориснички менаџмент

- Справување со проблеми

Ден 3:

FinSpy Relay (реле)

- Концепт

- Инсталација

- Справување со проблеми

FinSpy System (систем)

- Само-Тестирање

- Практична обука

УБК пратила техничари на обука, бројчано, толку колку што предвидуваа обуката од производителот, а тоа би било некои двајца до четворица техничари или можеби 4 тури по толку за да има да работат во сите смени, иако тие таму тешко дека ќе ја обучат цела македонска управа, затоа што се претпоставува дека тие што ќе се обучат таму ќе ги обучат останатите колеги кога ќе се вратат. Но не, одбрале да отидат на обука во тренинг центарот во Минхен, ништо не научиле и се вратиле назад. Во спротивно не би постоела информацијата дека и покрај одењето на обука во Минхен сепак не можеле да работат затоа што недостасувал едуциран кадар. Замислете само не можеле да издржат да совладаат материјал кој се содржел во 3 дена обука!!!

НАЈНОВО!!!

[28.09.2021]

Bootkit модулите служат за прикачување на шпионскиот софтвер за BIOS-от на компјутерите со инсталиран од Windows 98 до Windows 7, или за прикачување на UEFI-то на компјутерите со инсталирани Windows 8/8.1/10/11, односно за прикачување на шпионскиоте модули кон софтверот или фирмваерот на матичните плочи на компјутерите.

|

FinSpy Mobile v4.40 (2013г.)

Тројанец (шпионски софтвер) наменет за мобилни телефони

Начин на зараза: директен преку USB, мемориска картичка, со преземање на заразена датотека било преку интернет или преку bluetooth, прифаќање на лажна надградба (ажурирање / апдејт) за оперативниот систем на мобилниот.

Лажната надградба изгледа иста како и оригиналната, и не постои начин да се открие.

Дозволува на безбедносните органи и разузнавачките агенции делечински да ги надгледуваат мобилните телефони и таблети и да добијат целосен пристап до:

- повици, смс, ммс, контакт листата на телефонот и на сим картичката, GPS физичката локација на уредот.

- правење тајни (бесшумни) повици кон уредот за далечински да се прислушува микрофонот на телефонот, односно го претвора телефонот во прислушен уред (прислушувач).

Поддржани Оперативни системи::

Android 2.x.x, 3.x.x, 4.0.x, 4.1.x, 4.2.x

Blackberry 5.x, 6.x, 7.x

iOS (мора да има отклучен со Jailbreak) 4.3.x, 5.x, 5.0.x, 6.1.2

Symbian Symbian^3, Anna, Belle, S60 v5.x v3.x

Windows Mobile 6.1, 6.5

Windows Phone - не е подржан.

На Android телефоните, агентот има можност да прави слики преку задната камера на таргетираниот телефон и во реално време да ги добива.

Лимити:

- побрзо се троши батеријата.

- пресретнување на повиците во реално време е возможно само доколку операторот дозволи конференциски повици на дадениот уред.

- на сите телефони ќе се појават неколку прозорци кои корисникот е потребно да ги дозволи за да се инсталира софтверот.

- доколку во време на тајно ѕвонење процесорот на телефон кој користи iOS е премногу преоптоварен може да се случи телефонот сепак да заѕвони.

- пресретнување на повик на iOS е возможно само доколку опцијата „Повик на чекање“ е вклучена.

Лилјана Ацковска: Не знам дали беше до базната станица но сепак многу често во текот на 2014 година кога ќе поминев по улицата од семафорите после банки и Џамбо, покрај паркингот, за да стигнам пред Холидеј Ин ми стигнуваше надградба (ажурирање / апдејт) за мобилниот. Со оглед на тоа дека сопругот имаше потпишано безбедносна проверка, претпоставував дека вакво нешто е можно, иако искрено во тоа време мислев дека се злоупотребува официјален канал на ВИП.

А да, и секако, никогаш не го прифатив апдејтот!

ЗАШТИТА:

Се препорачува да го апдејтувате мобилниот преку USB поврзан со компјутер а по можност и во виртуелна машина.

FinFly ISP е стратешко, широкопојасно и тактичко мобилно решение кои може да се интегрира во пристапната и/или централната мрежа на Интернет сервис провајдерите за далечински да може да се инсталира на избраните таргетирани системи.

За FinFly ISP доволно е Интернет сервис провајдерот да ги знае корисничкото име и лозинката на таргетот (уредот на корисникот кој претставува цел на нападот) за да може на неговиот уред да инсталира софтвер за далечинско мониторирање.

Делувањето на FinFly ISP го поставува интернет сервис провајдерот во функција „човек-во-средина“:

Кога таргетот на следење и надзор се обидува да симне некој легитимен и популарен софтвер Интернет сервис провајдерот го пренасочува до истата верзија од таа апликација само што оваа е инфицирана со FinFisher.

Досега е потврдено дека ова се случило со: WhatsApp, Skype, Avast, WinRAR, VLC Player и други. Исто така важно е да се напомене дека може било која апликација да биде заразена.

Што се случува (во техничка смисла)?

Корисникот бара линк за преземање на некоја инфицирана апликација на нејзината легитимна домашна страна.

Потоа корисникот клика на линкот за преземање, и неговиот прелистувач ќе му сервира пренасочен модификуван линк до тројанизиран инсталационен пакет хостиран на серверот на напаѓачот. Кога преземената датотека е стартувана не само што ја инсталира легитимната апликација туку со неа заедно го носи и шпионскиот софтвер FinFisher.

Пренасочувањето се врши така што легитимниот линк е заменет со малициозен. Малициозниот линк е доставен до прелистувачот на корисникот преку HTTP 307 кодот на статусот за одговарање за пренасочување до бараната содржина, со известување дека бараната содржина е привремено преместена на нов url линк. Целиот процес на пренасочување се одвива без знаење на корисникот и невидливо за голо око.

ЗАШТИТА:

Најлесен начин да се осигурите дека стартувате легитимна датотека е со десен клик на неа во „Properties/Својства“ -> „Digital Signature“, со одбирање на еден од дигиталните потписи (Дигиталните потписи мораат да бидат на оригиналниот производител), и кликнување на „Details/Детали“ можете сами да видите дали дигиталниот потпис е „OK“ или е „скршен“ и има црвен „X“ на иконата.

Ова може да се провери само на датотеките кои се дигитално потпишани, но за жал тоа не е случај со сите.

Во случај инсталационата датотека да не е потпишана односно во „Properties/Својства“ да не постои каритчката „Digital Signature“ тогаш најлесно е да одите на веб страна VirusTotal.com и преку Browse да ја одберете датотека од вашиот компјутер и бесплатно наеднаш да ја скенирате со сите најнови верзии на сите антивируси кои постојат на светот.

ЗАШТИТА:

Жарко Ѓуров: Слично дејство имам забележано и со еден досаден дигитален сертификат на поранешниот операторот Blizoo во почетокот на 2015 година.

Имено на неколку дена во Mozilla-та ми стигнуваше порака да го прифатам сертификатот во смислата „дека му верувам“ на Blizoo. Секогаш на прашањето дали сакам да го прифатам сертификатот кликнував на „NO / НЕ“. Интернетот си функционираше без да го прифатам и инсталирам, но ми се здосади и се јавив во Blizoo конкретно да ги прашам во врска со сертификатот. Од таму без некое детално објаснување ми рекоа дека не е ништо страшно, и дека треба да го прифатам. Секако не им поверував и не го прифаќав и понатаму. Од сите луѓе што ги познавав во тоа време никој не добивал таква порака. Еден ден несакајќи притиснав „YES / ДА“ за инсталација. Во првите 10 минути додека си читав на Интернет ми изгледаше се ОК, но кога ја исклучив Mozilla-та на Десктоп ми фалеа некои документи, најпрво мислев дека сум ги раскренал некаде, потоа системот почна да добива „memory leak“ - тоа е оној момент кога ниту еден активен видлив процес не го оптоварува процесорот и не ја троши рам меморија но сепак таа „невидливо“ е целосна наполнета и компјутерот комплетно блокира, а во екстремни варијанти дури не работи ни саатот во десниот агол на екранот. Во тоа време имав инсталирано Microsoft Security Essentials (бесплатниот антивирус од Microsoft) и немаше никаков знак на зараза. Подоцна за неколку дена ни се случи протекување и фалсификат на проектот „Е-Пријава“ кој тогаш беше во поодмината фаза.

Не можеше тогаш а не може да се утврди ни сега како истиот протече.

Постоеја два начини едниот беше да е украден по пат на зараза со тројанец инсталиран преку дигиталниот сертификат, затоа што тоа тогаш беше тековен проект и стоеше на десктоп, и другиот некој да не слушнал како јас и сопругата си зборуваме за проектот. Во тоа време имаше и физичко следење, луѓе ни одеа зад грб па така и таа можност не е исклучена.

FinWeb е малициозен код кој доколку биде вграден во некоја веб страна овозможува инфицирање на секој што ќе ја посети таа страна преку својот прелистувач, без да кликне на било што.

FinFly NET е мобилно-тактичка алатка која е составена од мобилна идентификација и инфектирачко прокси.

Дизајнирана е да овозможи решение за далечински пристап врз таргетираниот систем внатре во пријателска мрежа како на пример во хотелите или слободните Интернет зони, но нејзиниот пристап не е базиран на напад од типот на човек-во-средина како кај FinFly LAN туку преку друг различен снифинг модул за пролиферација (навлегување).

ЗАШТИТА!!!

Како и да е, важно е да се напомене дека антивирусот: Emsisoft единствено успешно го детектирал FinFisher-от при негова инсталација/активација - факт потврден и од самиот производител на FinFisher, а пронајден во протечените документи на Викиликс. Во поново време (од 2017г.) антивирусниот софтвер ESET тврди дека ги детектира сите негови форми.

Во најново време (2021г.) најновиот модул е откриен од Kaspersky.

© 2018-2024, Управување со Дигиталната Безбедност и Анонимност, Жарко Ѓуров и Лилјана Ацковска. Сите права се задржани.

© 2018-2024, Managing with Digital Security and Anonymity, Zharko Gjurov & Liljana Ackovska. All rights reserved.